Estudo do Google alerta para a iminência de ataques quânticos à criptografia ECC e exige preparação imediata.

Ameaça Quântica no Horizonte

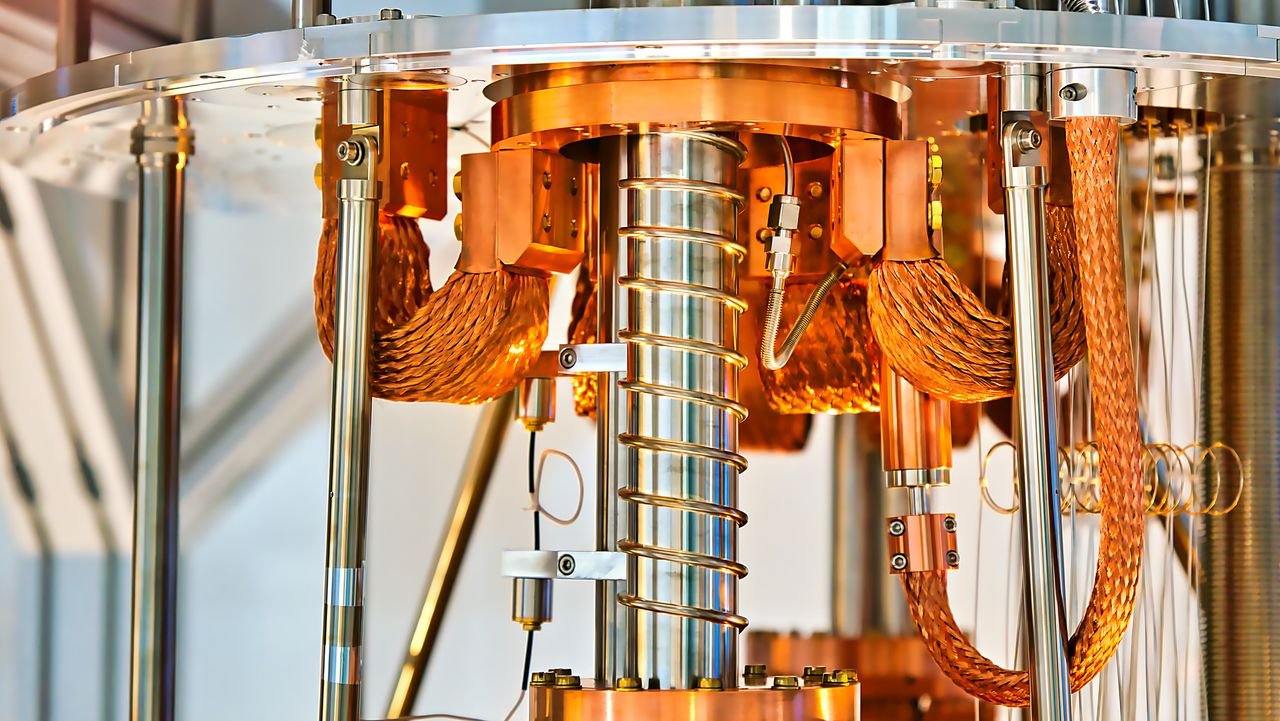

Pesquisas recentes do Google indicam que a criptografia de curva elíptica (ECC), fundamental para o mundo digital e para criptomoedas como o Bitcoin, poderá ser quebrada por computadores quânticos por volta de 2029. Essa previsão antecipa em anos a estimativa anterior de uma “criptocalipse quântica”.

Blockchain e Criptomoedas em Risco

- Vulnerabilidade Generalizada: Praticamente todas as blockchains estão sob ameaça, conforme um estudo de Cambridge.

- Dados Expostos: Chaves públicas e dados de transação publicados globalmente facilitam a criptoanálise e ataques futuros.

- Algoritmo de Shor: O ataque técnico, proposto em 1994, agora é considerado viável com 1200 qubits lógicos e 90 milhões de portas Toffoli, ou menos de 1450 qubits e 70 milhões de portas.

Consequências Devastadoras

Caso as redes blockchain não se adaptem rapidamente, o caos pode ser imediato:

- Roubo de Fundos: Dinheiro em carteiras digitais pode ser comprometido.

- Falsificação de Identidade: Manipulação de transações e verificação.

- Perda de Confiança: A integridade dos livros-razão seria irreparável.

- DeFi em Perigo: Todo o ecossistema de Finanças Descentralizadas (DeFi) e seus contratos inteligentes estão em risco, com ataques difíceis de rastrear.

Solução e Desafios

O Google propõe a transição para a Criptografia Pós-Quântica (PQC). Contudo, a natureza descentralizada das blockchains apresenta um grande obstáculo para essa implementação coordenada e rápida. A adaptação de ecossistemas como o Ethereum levou anos, tornando o prazo de três anos extremamente curto para uma mudança fundamental.

O Bitcoin, com sua tecnologia mais antiga, é particularmente vulnerável, e a lentidão em sua evolução pode ser sua ruína.

Outras Aplicações Ameaçadas

Não apenas blockchains, mas outras áreas também estão em transição ou risco:

- Troca de Chaves: Sites, SSH e aplicativos de mensagens.

- Certificados X.509: Requerem coordenação complexa entre emissores, autoridades de certificação raiz e navegadores.

- Assinatura de Código: Tecnologia existe, mas não está implementada em escala.

Equipamentos e softwares legados são especialmente suscetíveis. Manter os sistemas atualizados é crucial para proteger dados e evitar que o tráfego criptografado atual seja decifrado no futuro.